Chapéus Pretos, Chapéus Cinzentos, Chapéus Brancos e Mais

Chapéus Pretos, Chapéus Cinzentos, Chapéus Brancos e Mais

Um artigo de blog anterior postado em agosto explicou como um grupo de jovens hackers comprometeu mais de uma centena de contas do Twitter. No entanto, nem todos os jovens hackers exploram sistemas para fins criminosos. Alguns usam seus talentos para ajudar as empresas a se protegerem contra ataques cibernéticos e violações de dados. No início deste mês, Dan Goodin da Ars Technica relatou sobre uma equipe de hackers liderada por um jovem de 20 anos que descobriu 55 vulnerabilidades na rede corporativa da Apple.

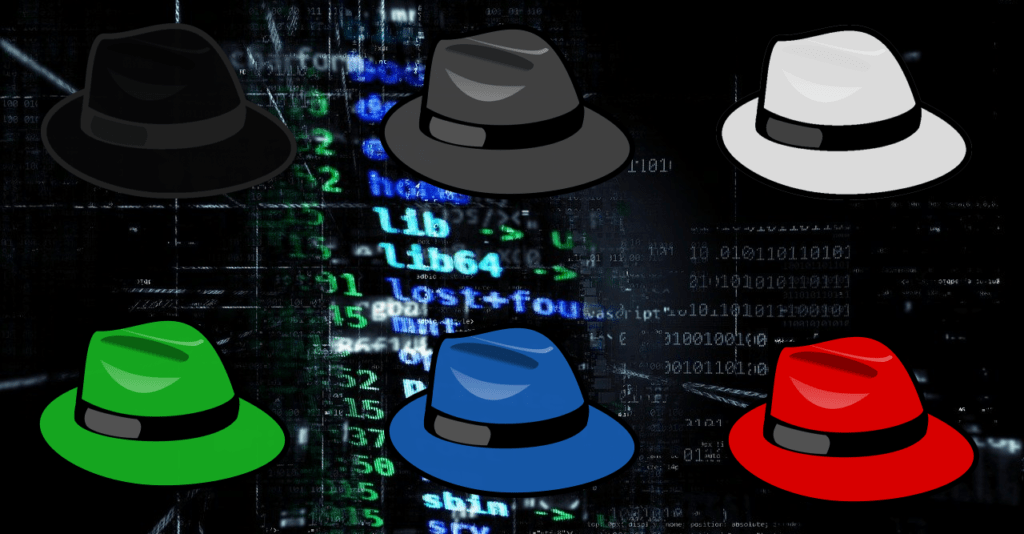

O pesquisador de 20 anos, Sam Curry, classificou 11 das 55 vulnerabilidades como críticas porque poderiam ter sido usadas para roubar informações privadas e assumir a infraestrutura da Apple. A Apple corrigiu as vulnerabilidades e recompensou a equipe com pelo menos US $ 288.000 em pagamentos. Embora os hackers frequentemente busquem ganhos financeiros, nem todos o fazem de forma maliciosa. Em geral, existem três tipos principais de hackers: chapéus brancos , chapéus pretos e chapéus cinzas .

Chapéus brancos são éticos, chapéus pretos são maliciosos e chapéus cinzas estão em algum lugar entre os dois. Além desses três tipos principais, existem vários outros tipos de hackers.

A equipe de Sam Curry é formada por hackers de chapéu branco. Chapéus brancos não invadem sistemas para cometer furtos ou causar danos. Os chapéus brancos são normalmente empregados por empresas para testar a segurança de seus sistemas, e eles só tentam encontrar vulnerabilidades em um sistema se isso for legal. Assim como os chapéus brancos, os chapéus cinza têm um código de ética e normalmente não invadem sistemas para cometer furtos ou causar danos.

A equipe de Sam Curry é formada por hackers de chapéu branco. Chapéus brancos não invadem sistemas para cometer furtos ou causar danos. Os chapéus brancos são normalmente empregados por empresas para testar a segurança de seus sistemas, e eles só tentam encontrar vulnerabilidades em um sistema se isso for legal. Assim como os chapéus brancos, os chapéus cinza têm um código de ética e normalmente não invadem sistemas para cometer furtos ou causar danos.

No entanto, ao contrário dos chapéus brancos, os chapéus cinzentos não obtêm permissão legal antes de tentar invadir um computador ou rede. Se eles encontrarem uma vulnerabilidade, eles podem se oferecer para divulgá-la em troca de uma recompensa financeira. Às vezes, se não receberem compensação, eles podem decidir compartilhar a vulnerabilidade com outros hackers. Chapéus cinza podem ocasionalmente agir como "chapéus pretos". Um chapéu preto se encaixa na definição comum e depreciativa de “hacker” usada na mídia: um indivíduo que invade sistemas de computador para fins criminosos.

No entanto, o termo “hacker” nem sempre teve uma conotação negativa. Em um guia de segurança escrito pela Red Hat, Inc. e publicado no site do MIT, é notado que o termo “hacker” originalmente se referia a membros inteligentes do Tech Model Railroad Club do MIT na década de 1960. O termo cresceu para se referir a pessoas que estavam dispostas a “explorar em detalhes como os sistemas de computador e redes funcionam com pouca ou nenhuma motivação externa” e, em alguns círculos, “hacker” é um termo respeitoso. Na década de 1980, o termo “crackers” foi criado para se referir a chapéus pretos. No entanto, esse termo não é comumente usado na linguagem moderna de segurança cibernética.

A terminologia moderna de cibersegurança tem alguns sinônimos para "chapéu preto" além de "cracker". Esses sinônimos incluem “cibercriminoso”, “mau ator” e apenas “invasor”. No entanto, eles não são completamente intercambiáveis. Todos os cibercriminosos são cibercriminosos, mas nem todos os cibercriminosos são cibercriminosos. Um cibercriminoso é alguém que usa computadores ou a Internet para cometer crimes. Os cibercriminosos nem sempre invadem computadores e redes. Em vez disso, eles podem usar a Internet para golpes, extorsão, predação ou outros crimes que não requeiram um conhecimento tecnológico significativo. Além dos sinônimos para chapéus pretos, há sinônimos para chapéus brancos. Chapéus brancos também são chamados de "hackers éticos" e é possível se tornar um Hacker Ético Certificado(CEH). Além dos chapéus brancos e pretos, existem outros “chapéus” que possuem definições variadas.

Os três tipos de hackers menos conhecidos são chapéus verdes, chapéus azuis e chapéus vermelhos . Chapéus verdes são novatos que não têm experiência, mas estão dispostos a aprender mais e melhorar suas habilidades. Chapéus verdes não devem ser confundidos com script kiddies, que apenas usam código pré-existente e não têm interesse em se tornarem verdadeiros hackers. De acordo com Sharon Shea da TechTarget, existem duas definições de "chapéu azul".

A terminologia moderna de cibersegurança tem alguns sinônimos para "chapéu preto" além de "cracker". Esses sinônimos incluem “cibercriminoso”, “mau ator” e apenas “invasor”. No entanto, eles não são completamente intercambiáveis. Todos os cibercriminosos são cibercriminosos, mas nem todos os cibercriminosos são cibercriminosos. Um cibercriminoso é alguém que usa computadores ou a Internet para cometer crimes. Os cibercriminosos nem sempre invadem computadores e redes. Em vez disso, eles podem usar a Internet para golpes, extorsão, predação ou outros crimes que não requeiram um conhecimento tecnológico significativo. Além dos sinônimos para chapéus pretos, há sinônimos para chapéus brancos. Chapéus brancos também são chamados de "hackers éticos" e é possível se tornar um Hacker Ético Certificado(CEH). Além dos chapéus brancos e pretos, existem outros “chapéus” que possuem definições variadas.

Os três tipos de hackers menos conhecidos são chapéus verdes, chapéus azuis e chapéus vermelhos . Chapéus verdes são novatos que não têm experiência, mas estão dispostos a aprender mais e melhorar suas habilidades. Chapéus verdes não devem ser confundidos com script kiddies, que apenas usam código pré-existente e não têm interesse em se tornarem verdadeiros hackers. De acordo com Sharon Shea da TechTarget, existem duas definições de "chapéu azul".

Os chapéus brancos usados pela Microsoft são chamados de “chapéus azuis”. Fora da Microsoft, os chapéus azuis são hackers motivados pela vingança e só estão dispostos a aprender sobre as ferramentas e técnicas de que precisam para se vingar. Sharon Shea observa que existem diferentes definições de “chapéu vermelho” também. Chapéus vermelhos são hackers que visam sistemas Linux ou hackers que agem como vigilantes contra chapéus pretos. A Alpine Security observa que, enquanto os chapéus brancos estão focados em sistemas de defesa dos chapéus pretos, os chapéus vermelhos vigilantes combatem o fogo com fogo.

Eles estão dispostos a usar vírus, ataques de negação de serviço (DoS) e outras táticas de chapéu preto para destruir a infraestrutura cibernética de um chapéu preto. Alpine Security considera hacktivistasser uma variação dos chapéus pretos. Como chapéus vermelhos, os hacktivistas agem como chapéus pretos por causas superiores ao ganho financeiro. Ao contrário dos chapéus vermelhos, eles invadem alvos que não sejam chapéus pretos - incluindo corporações e governos - por razões políticas. O grupo de hackers conhecido como Anonymous é um exemplo de grupo hacktivista.

Os hackers são unidos pelo amor de contornar os sistemas de segurança, mas se dividem em três tipos principais: chapéus brancos, chapéus pretos e chapéus cinza. Chapéus brancos e chapéus pretos são pólos opostos. Chapéus cinza não são éticos, mas nem sempre maliciosos. “Hacker” é um termo respeitoso em círculos tecnologicamente experientes, mas na mídia, “hacker” é frequentemente usado em vez de termos adequados como “cibercriminoso”. É importante entender o contexto em que o termo “hacker” é usado, bem como a comunidade que o usa.

Os hackers são unidos pelo amor de contornar os sistemas de segurança, mas se dividem em três tipos principais: chapéus brancos, chapéus pretos e chapéus cinza. Chapéus brancos e chapéus pretos são pólos opostos. Chapéus cinza não são éticos, mas nem sempre maliciosos. “Hacker” é um termo respeitoso em círculos tecnologicamente experientes, mas na mídia, “hacker” é frequentemente usado em vez de termos adequados como “cibercriminoso”. É importante entender o contexto em que o termo “hacker” é usado, bem como a comunidade que o usa.